Varnost v katerem koli operacijskem sistemu mora biti vedno eden glavnih prostorov, s katerimi se lahko vsak dan borite, saj je odvisen od več elementov, kot so uporabniške datoteke, konfiguracije, storitve in drugi. Nepravilna konfiguracija varnostnih parametrov je povezana z ranljivostjo, ki pušča vrata odprta, tako da imajo napadalci prost dostop do izvajanja svojih ukrepov.

Eden glavnih mehanizmov varnosti je povezan s sistemskim požarnim zidom, ker je zaradi njega mogoče filtrirati dohodne in odhodne pakete iz omrežja in ustvariti različna pravila, da bi izboljšali varnost tako sistema kot aplikacij in predmetov, shranjenih v l.

Zato bo danes Solvetic podrobno razložil, kako konfigurirati požarni zid v FreeBSD s pomočjo pf.

Kaj je pf

PF (Packet Filter) je bil razvit kot programska oprema za požarni zid za FreeBSD sisteme, s katerimi lahko oblikujemo na stotine pravil, ki nam omogočajo, da na veliko bolj centraliziran način upravljamo z dostopom in obnašanjem vseh elementov sistema.

Zdaj bomo videli, kako omogočiti in konfigurirati pf v FreeBSD.

1. Kako aktivirati požarni zid Linuxa

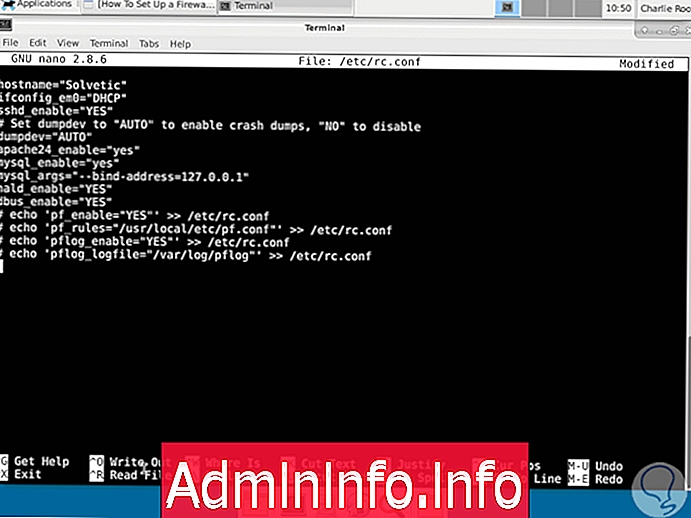

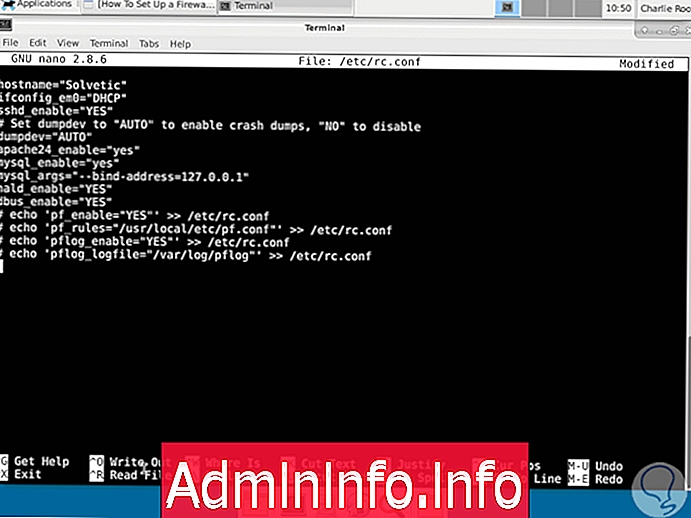

Čeprav je pf integriran v FreeBSD, moramo v datoteko /etc/rc.conf dodati poljubne vrstice s katerim koli želenim urejevalnikom:

nano /etc/rc.confVrstice, ki jih je treba dodati:

echo 'pf_enable = "DA"' >> /etc/rc.confecho 'pf_rules = "/ usr / local / etc / pf.conf"' >> /etc/rc.confecho 'pflog_enable = "DA"' >> / itd / rc.confecho 'pflog_logfile = "/ var / log / pflog"' >> /etc/rc.conf

Ko dodamo te vrstice, spremembe shranimo s tipkami Ctrl + O in urednik izstopimo s Ctrl + X.

Vrstice, ki smo jih dodali, so:

Omogočite storitev PF

pf_enable = "DA"

Vzemite pravila PF iz te posebne datoteke

pf_rules = "/ usr / local / itd / pf.conf"

Omogoči podporo za registracijo PF

pflog_enable = "DA"

Nanaša se na datoteko, v katero naj pflogd shrani datoteko dnevnika

pflog_logfile = "/ var / log / pflog"Tam bodo zapisi shranjeni v datoteko / var / log / pflog.

2. Kako ustvariti pravila v datoteki /usr/local/etc/pf.conf Linux

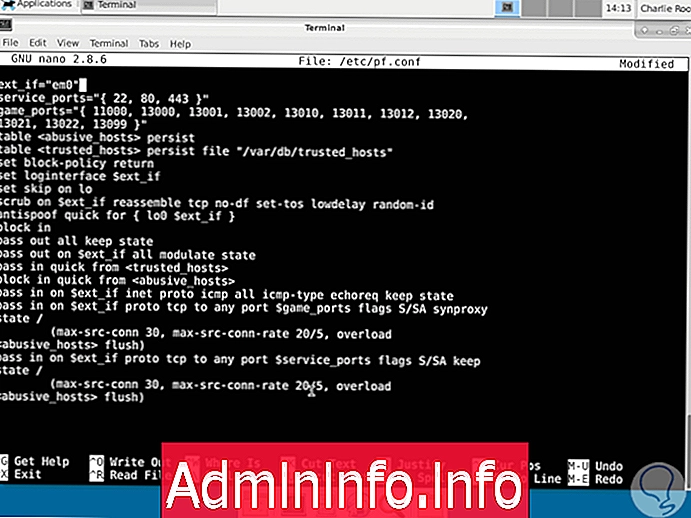

Ko smo dodali prejšnje vrstice, bomo dostopili do datoteke /usr/local/etc/pf.conf in ustvarili pravila, ki jih mora brati pf in ki jih bomo upoštevali ob zaščiti.

Dostopamo z nekim urejevalnikom:

nano /usr/local/etc/pf.confKer gre za novo datoteko, je možnosti pravil na tisoče, v tem primeru lahko preidemo na naslednjo povezavo in kopiramo pravilo, ki velja za spletni strežnik, in ga prilepimo v našo konfiguracijsko datoteko:

Pravila PF

Tam moramo razmisliti o spremembi omrežnega adapterja v polju ext_if za pravilno v vsakem primeru.

V to datoteko smo dodali naslednja pravila:

# vim: set ft = pf # /etc/pf.confext_if="em0"webports = "{http, https}" int_tcp_services = "{domena, ntp, smtp, www, https, ftp}" int_udp_services = "{domena, ntp} "nastavite preskočite na losetterface loginterface $ ext_if # Normalizationscrub v vseh naključnih fragmentih znova sestavite blokado vrnitev v dnevnik allblock ven allantispoof hitro za $ ext_if # Block 'hitri ogenj, hitra sila, poskušljiva vztrajna blokada hitro od # ftp-proxy mora imeti sidrišče "ftp-proxy / *" # SSH posluša na portalu 26pass v hitrem proto tcp do $ ext_if port 26 stanje vzdrževanja (max-src-conn 15, max-src-conn-stopnja 5/3, globalna rdeča preobremenitev) # Webserverpass proto tcp iz katerega koli do $ ext_if port $ webports # Dovoli, da bistveni odhodni promet hitro odide na $ ext_if proto tcp do katerega koli pristanišča $ int_tcp_servicespass hitro na $ ext_if proto udp na katero koli pristanišče $ int_udp_services Nekaj bistvenega je treba upoštevati, da ima pf določen vrstni red za določitev pravil in to je:$config[ads_text5] not foundMakroni

Makroi morajo biti definirani, preden so nanje navedeni v pf.conf

Mize

Tabele zagotavljajo mehanizem za povečanje učinkovitosti in prilagodljivosti pravil

Možnosti

Možnosti prilagodijo obnašanje motorja za filtriranje paketov.

Normalizacija prometa

To pravilo varuje notranje stroje pred nedoslednostmi v internetnih protokolih in izvedbah.

Čakalne vrste

Omogoča nadzor pasovne širine na podlagi določenih pravil

Prevod

Ta možnost določa, kako naj bodo naslovi preslikani ali preusmerjeni.

Filtriranje paketov

Ponuja ključavnico, ki temelji na pravilih

Ko so pravila ustvarjena, spremembe shranimo s pomočjo Ctrl + O in urednik izstopimo s Ctrl + X.

3. Kako omogočiti storitev Linux pf

Nato bomo izvedli vrsto ukazov za preverjanje in zagon storitve pf v FreeBSD.

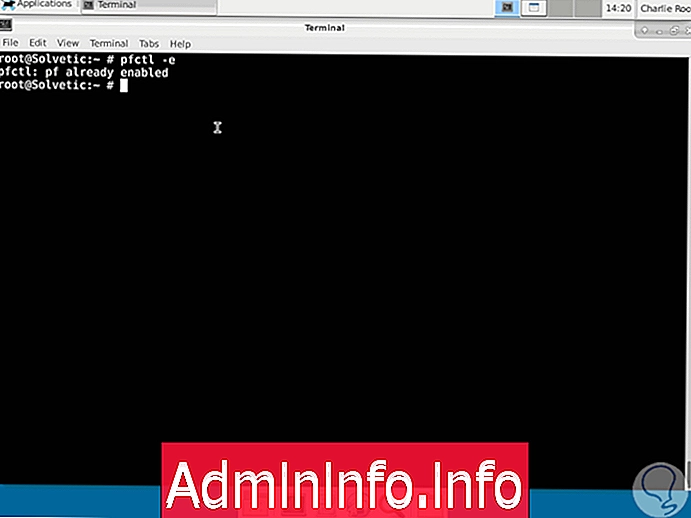

1. korak

Za preverjanje stanja omogočenosti pf izvedemo vrstico:

pfctl -e

2. korak

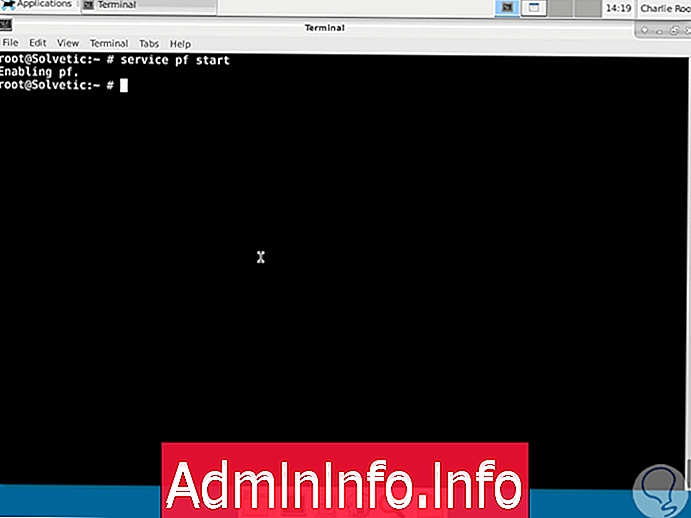

Za zagon storitve pf zaženemo naslednjo vrstico:

servis pf start

3. korak

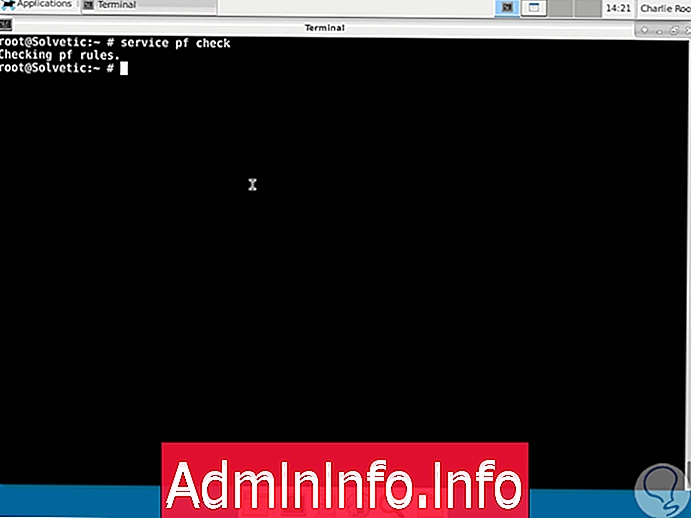

Storitev preverimo z izvajanjem:

servis pf check

4. korak

Na tej točki lahko izvedemo tudi katero od naslednjih možnosti:

/etc/rc.d/pf checkpfctl -n -f /usr/local/etc/pf.confČe želimo ustaviti storitev pf, jo izvedemo:

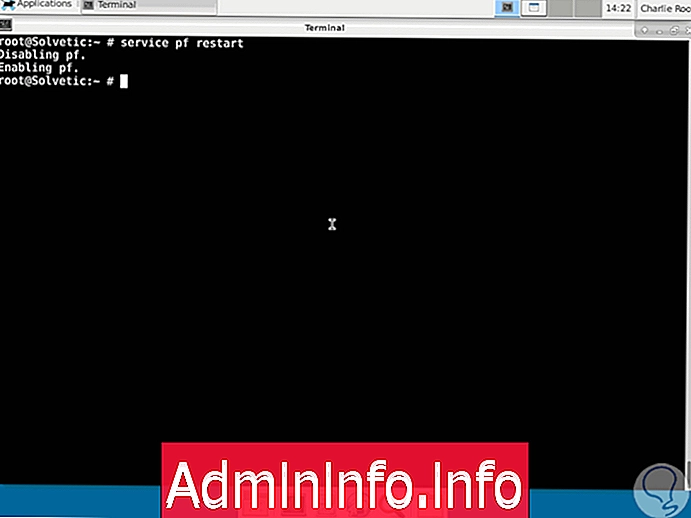

servis pf stopČe želite znova zagnati storitev pf:

servis pf znova zaženite

5. korak

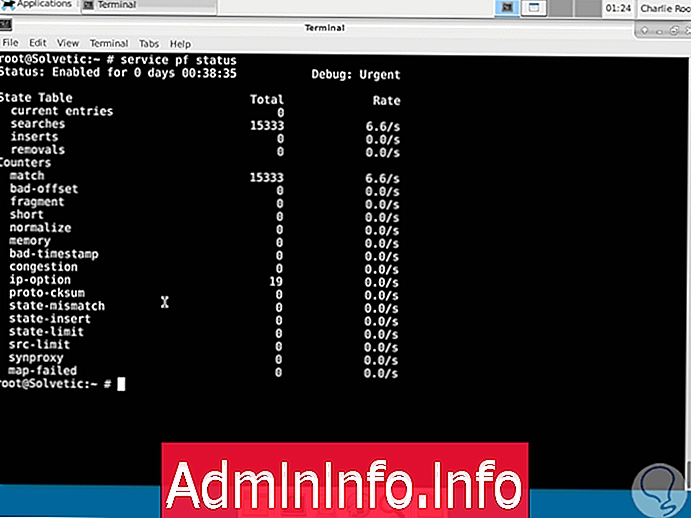

Če želimo videti trenutno stanje storitve pf:

status pf storitve

6. korak

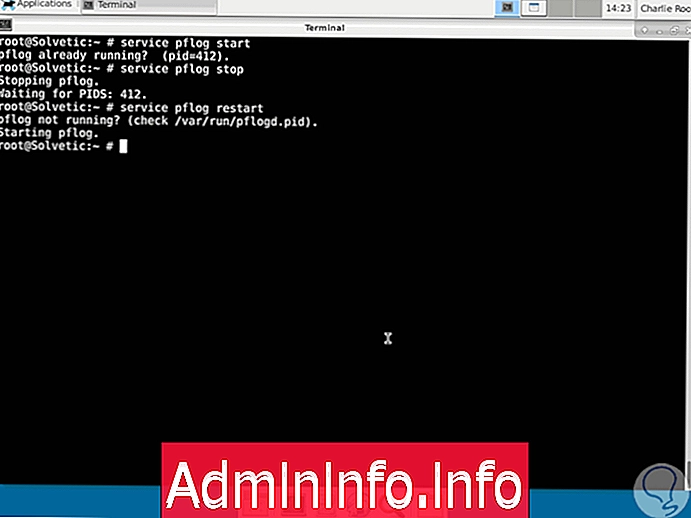

Požarni zid pf uporablja storitev pflog za shranjevanje in beleženje vseh varnostnih dogodkov, ki se zgodijo v sistemu, možnosti uporabe so:

storitev pflog start (Service start) storitev pflog stop (Service stop) storitev pflog restart$config[ads_text5] not found

4. Kako uporabljati pf v FreeBSD Linuxu

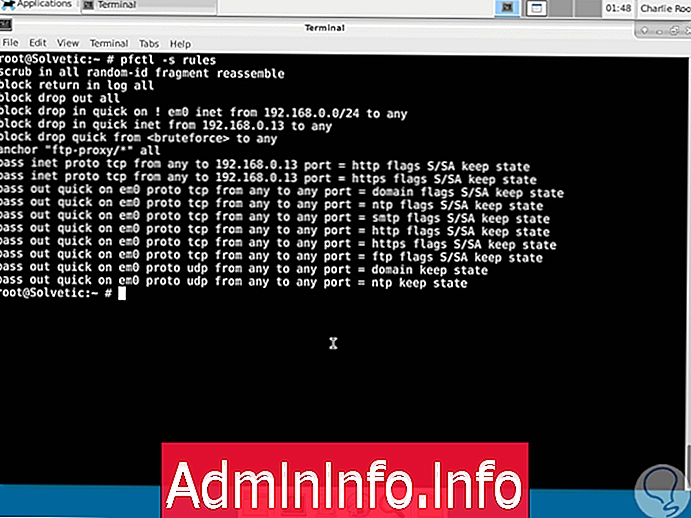

Z ukazom pfctl bo treba vizualizirati nabor pravil pf in konfiguracijo parametrov, vključno s podatki o stanju filtra za paket.

Za ogled teh podatkov izvedemo naslednje:

pravila pfctl -s

Poleg tega bomo imeli še več možnosti, kot so:

Dodajte številko pravila

pfctl -vvsr show

Prikaži stanje

pfctl -s statepfctl -s stanje | več$config[ads_text6] not found

Onemogoči pf

pfctl -d

Omogoči pf

pfctl -e

Počistite vsa pravila

pfctl -F vse

Izbrišite samo poizvedbe

pfctl -F vrsta

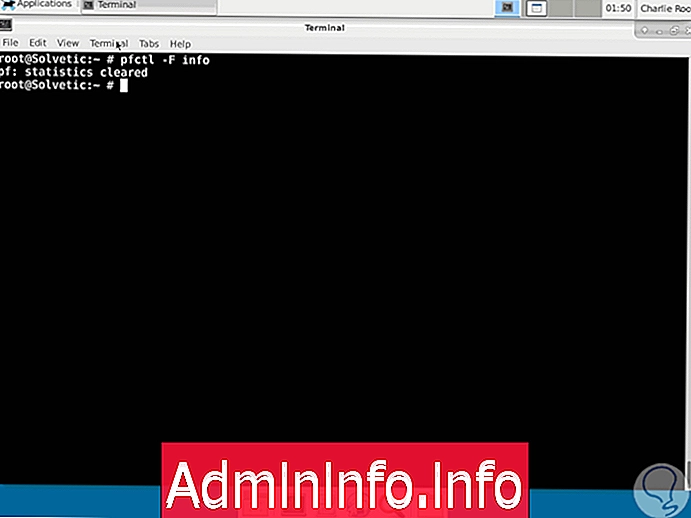

Počisti vse države

pfctl -F informacije

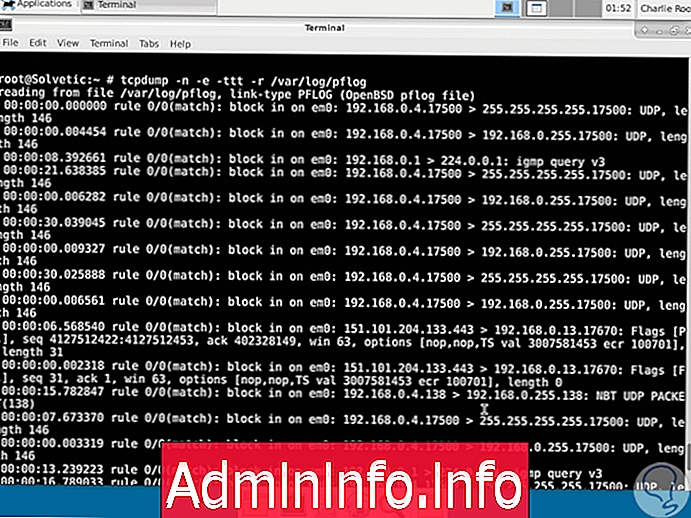

Oglejte si dogodke pf

tcpdump -n -e -ttt -r / var / log / pflog

Vidimo, kako je pf praktično orodje pri delu s požarnim zidom v FreeBSD.

Člen